- Главная

- Блог

- Информационная безопасность

- Бизнесмен после смерти оставил мне 4,6 миллиона

Бизнесмен после смерти оставил мне 4,6 миллиона

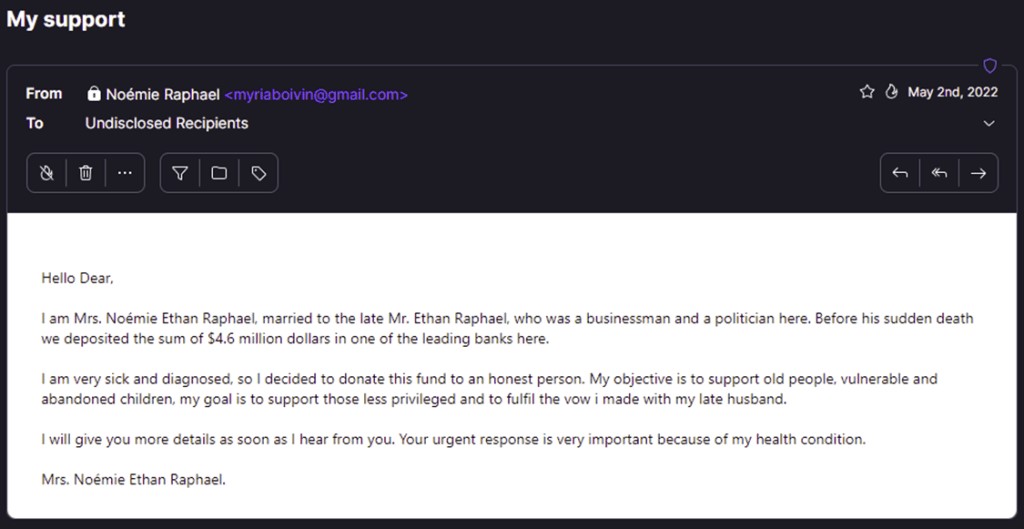

Специалист получил электронное письмо на свой корпоративный адрес, и оно попало прямо в папку со спамом, но интерес и странный способ афера заставили его присмотреться к нему и провести расследование по разоблачению мошенников и посмотреть их конечные цели.

Богатый и умерший бизнесмен, чудесным образом выбрал его из множества людей на Земле, владеющих электронной почтой, чтобы он стал единственным наследником странного состояния! Какая удача!

Для начала целью будет получение от мошенника информации, которая поможет вычислить его в реальной жизни. Нужно подумать о том, с какими людьми мошенник рассчитывает взаимодействовать, если добьётся успеха. Вероятно, адрес отправителя является свежесозданным одноразовым адресом электронной почты, но вдруг они допустили ошибку, поэтому необходимо проверить гипотезу. Исследователь проверил все стандартные варианты: поиск по электронной почте с помощью инструментов для поиска утечек данных, https://haveibeenpwned.com, https://emailrep.io, Google, проверка имени пользователя в https://whatsmyname.app и т.д.

Очевидно, все это было впустую. Теперь понятно, что на этом этапе нужно будет начать активное взаимодействие, поэтому специалист запускает виртуальную машину, открывает Gmail-аккаунт и приступает к работе. Конечно же, для этих работ была создана новая почта без реальных имен.

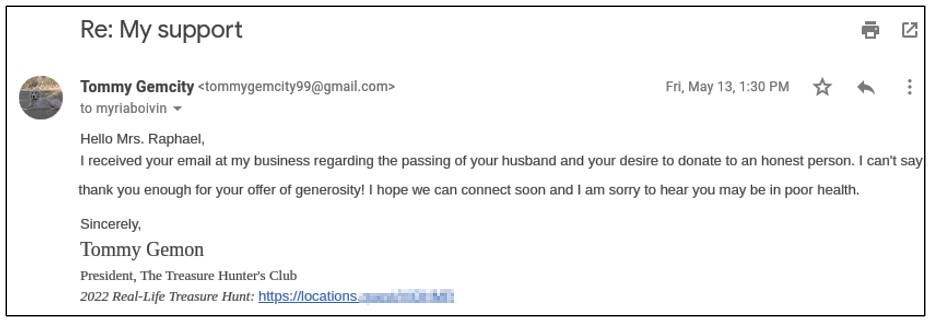

По сути, он отвечает им на письмо с нового аккаунта, который они никогда раньше не видели, но, учитывая тот факт, что они рассылали спам на бесчисленное количество адресов электронной почты в поисках жертвы, вряд ли они вообще это заметят. Так и произошло. Также в его подписи исследователь пытается проявить социальную инженерию, сделав ссылку, которая фиксирует IP-адрес злоумышленников до того, как они были бы перенаправлены на совершенно обычный и безобидный веб-сайт, который заранее запрограммирован в качестве конечного пункта назначения.

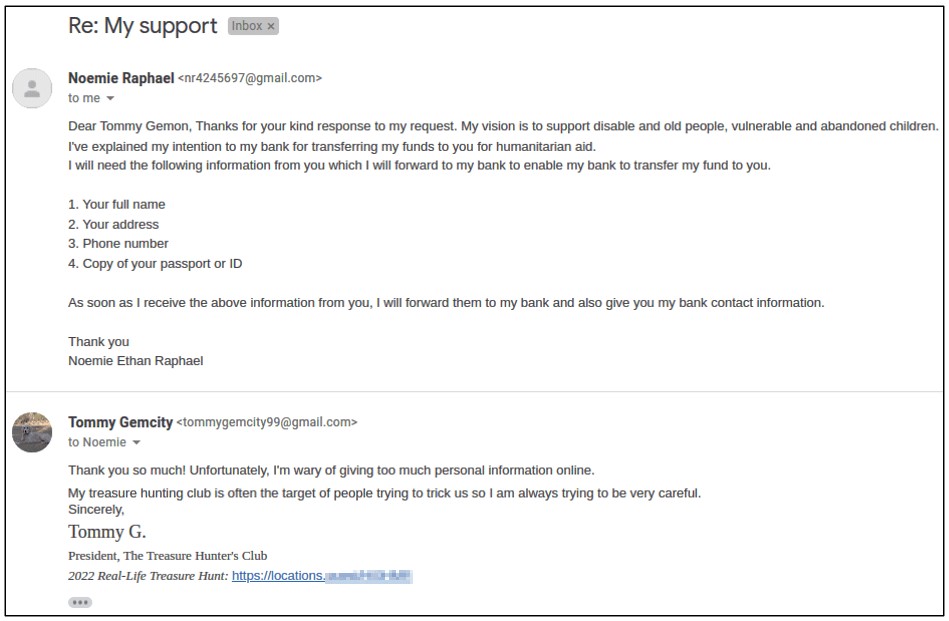

Спустя несколько дней он получает ответ с хорошими новостями! Всё, что им нужно для перевода миллионов, — это полное имя, адрес, номер телефона и копия паспорта или удостоверения личности исследователя. Но специалист высказывает свои сомнения и опасения, касающиеся раскрытия своей информацию в интернете.

С надеждой он ждет нового письма от мошенников с новыми данными.

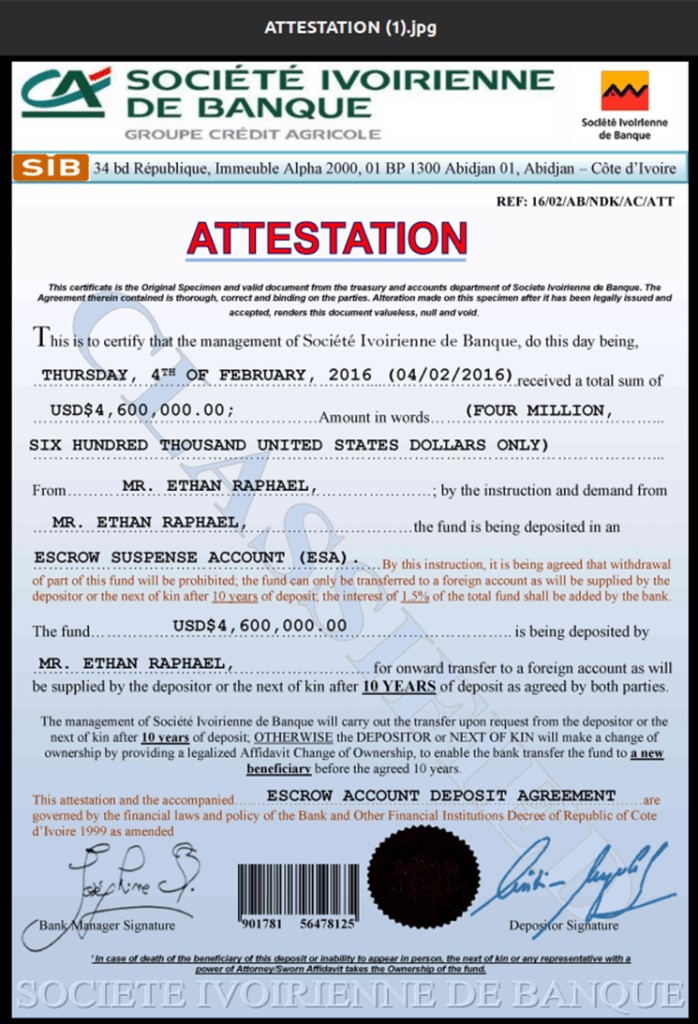

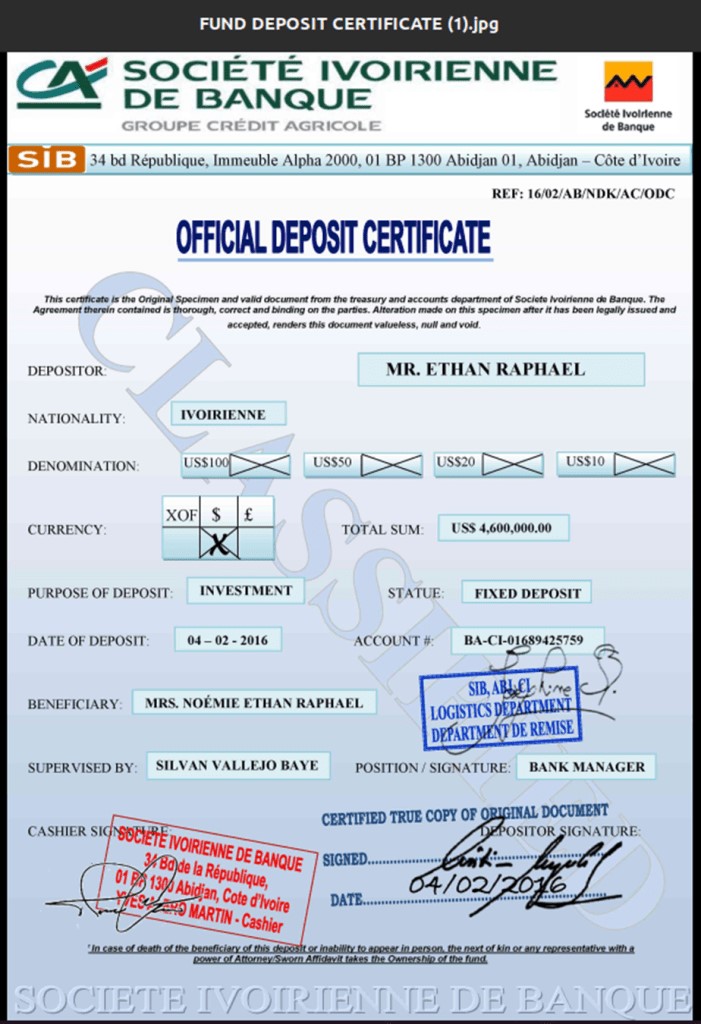

Оказывается, они тоже беспокоились, но специалист доказал, что является достойным получателем этого «законного и безрискового» состояния. Давайте взглянем на эти ОФИЦИАЛЬНЫЕ документы:

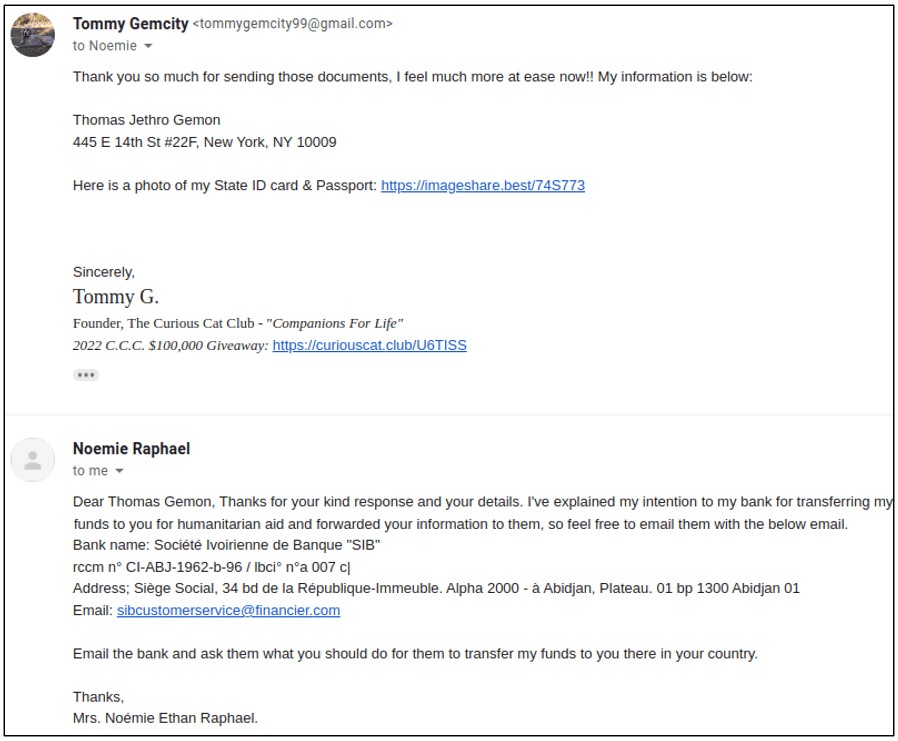

Сразу понятно, что эти документы «подлинные», так как в них используется по меньшей мере 6 разных шрифтов. Мошенники всё ещё ждут личной информации, поэтому исследователь предоставляет им адрес и номер телефона крупнейшего жилого комплекса в Соединённых Штатах и, конечно же, ссылку, которая приведёт их прямо на веб-страницу Google, а заодно и есть шанс узнать их IP-адрес. Для этого специалист снова пробует свой предыдущий трюк.

Как видно, его перенаправили на новый, более официальный адрес электронной почты. Далее часть этой истории не описана, потому что включает в себя несколько обменов электронными письмами, в которых они уверяют, что готовы перевести деньги, но им нужно удостоверение личности, а специалист различными способами пытается выведать еще больше информации о мошенниках.

И тут произошло нечто удивительное… они перешли по ссылке!

У исследователя появился IP-адрес для работы. Конечно, это не означает, что это будет чей-то реальный IP-адрес, а не один из миллионов легкодоступных VPN-адресов, которые может получить буквально каждый, у кого есть хоть малейшая возможность воспользоваться Google, но проверку провести стоит.

Результат показал интернета-провайдера (ISP) — Orange, из Кот-д’Ивуара в Африке. Далее он проверяет его с помощью нескольких инструментов, таких как https://maxmind.com, https://ipinfo.io и https://dnslytics.com, чтобы узнать, что они могут сказать. Все они говорят, что провайдер — Orange, регион — Абиджан в Кот-д’Ивуаре, и теперь понятно, что это не VPN/прокси/TOR/ретранслятор.

Существует ещё один ресурс для проверки IP и называется https://iknowwhatyoudownload.com. Он проверяет загрузку и распространение торрентов. Во многих частях света этот сайт по-прежнему популярен, и, хотя он может быть бесполезен для идентификации личности, можно использовать его, чтобы понять, не является ли IP-адрес VPN-адресом, по объёму загрузок. При проверке многих VPN-IP-адресов на этом сайте вы увидите очень длинный список торрентов, которых было бы больше, чем может потреблять обычная семья. В данном случае у рассматриваемого IP-адреса было всего несколько результатов для некоторых телешоу, что не соответствует ожиданиям от коммерческого VPN-IP-адреса.

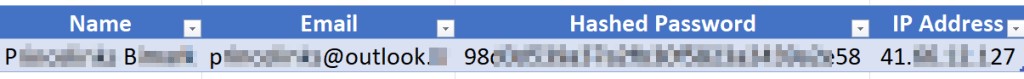

Остался последний козырь – проверить был ли адрес замечен в утечках. Как оказалось, этот IP-адрес был частью утечки данных и связан с чьей-то учётной записью. Кто-то, кого мы с этого момента будем называть “PB”.

Это отличная новость и зацепка! У нас есть адрес электронной почты и имя, и мы хотим узнать, кто этот человек, чем он занимается и где находится. Поначалу было непросто найти зацепку в онлайн-жизни этого человека, потому что в социальных сетях он использует не своё (предположительно настоящее) имя «PB», а другую версию.

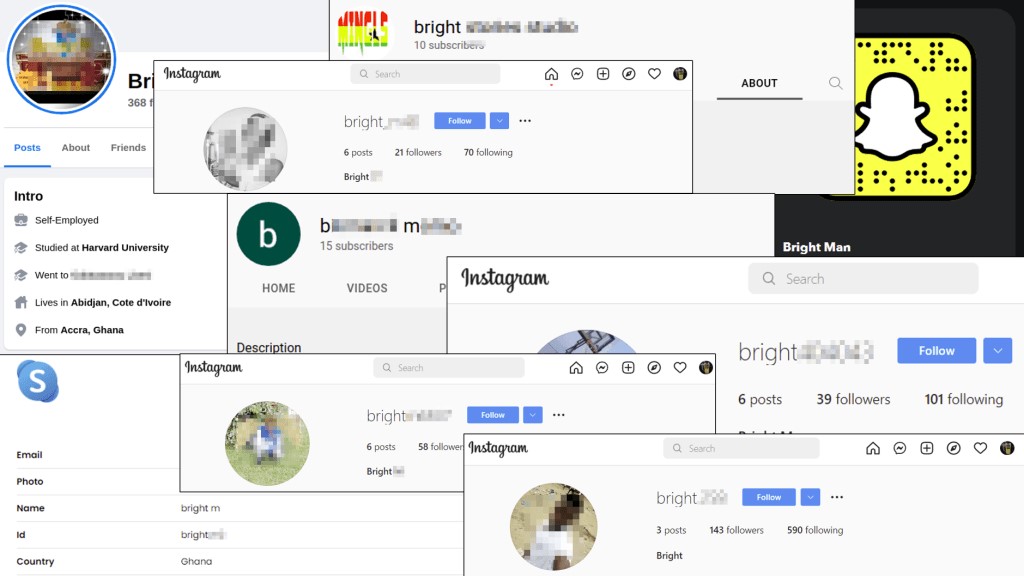

Но все-таки с помощью интересной фичи исследователь смог найти профиль этого человека в Facebook*, позволив Google сделать всю работу за него. Он создал запрос для просмотра результатов, проиндексированных Facebook*, которые включали части имени «PB» в URL-адресе. Что-то вроде site:facebook.com "TERM1" AND "TERM2". Многие пользователи Facebook* могут создать аккаунт, используя своё полное имя, а затем изменить отображаемое имя на что-то новое, как это сделал мистер Брайтман, он же «PB» (рисунок ниже), но они никогда не могут изменить первоначальный URL. Пример: когда Джон Смит создаёт аккаунт на Facebook* по адресу facebook.com/john.smith, а затем меняет своё отображаемое имя на Джетро Гиббса, его URL останется неизменным. Мистер Брайтман — просто заинтересованное лицо, и он вполне может быть не связан с мошенничеством, так что исследователь его завуалировал.

Он также смог собрать несколько телефонных номеров и адресов электронной почты по подсказкам, оставленным в его онлайн-постах и видео, а также примерно определил, где он живет, по геолокации нескольких его видео на YouTube. Так что теперь появилось приличное представление о том, кто этот человек, если это окажется полезным в будущем.

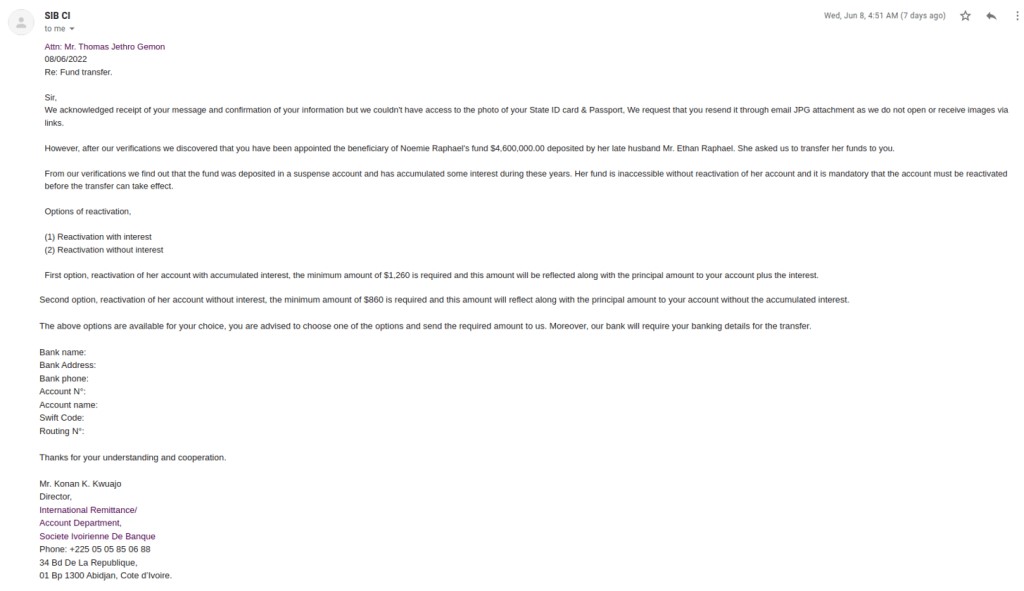

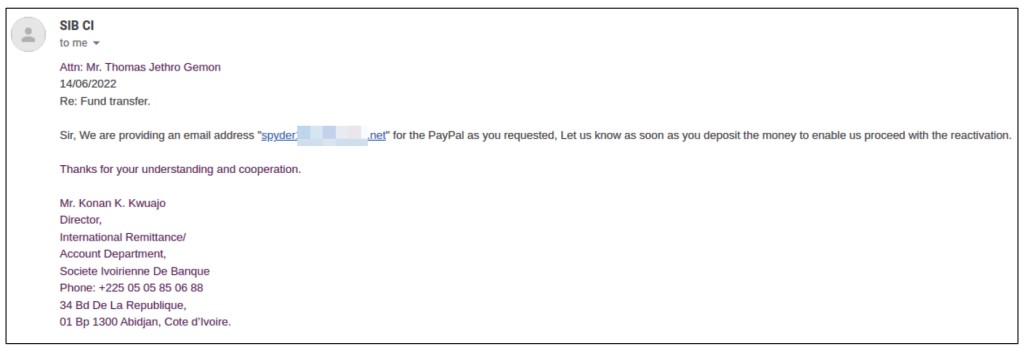

И тут неожиданно в почтовый ящик исследователя приходит ответ от мошенников. Оказывается, что это мошенничество с предоплатой. Ему сообщают, что счёт, на котором лежат 4,6 миллиона долларов, является «приостановленным счётом», который нужно активировать, заплатив комиссию, прежде чем они смогут выдать все средства и предлагают два варианта: повторно активировать учетную запись и потребовать очень существенные начисленные проценты за комиссию в размере 1260 долларов, ИЛИ повторно активировать учетную запись и отказаться от начисленных процентов за меньшую комиссию в размере 860 долларов. Классика!

Специалист собирается ещё раз попытаться получить информацию от мошенников и посмотреть, к чему это приведёт. Он понимает, что у них должен быть способ получить эти деньги, и их банковские реквизиты могут дать новые зацепки, поэтому он пишет о готовности отправить деньги, но, чтобы злоумышленники сказали адрес.

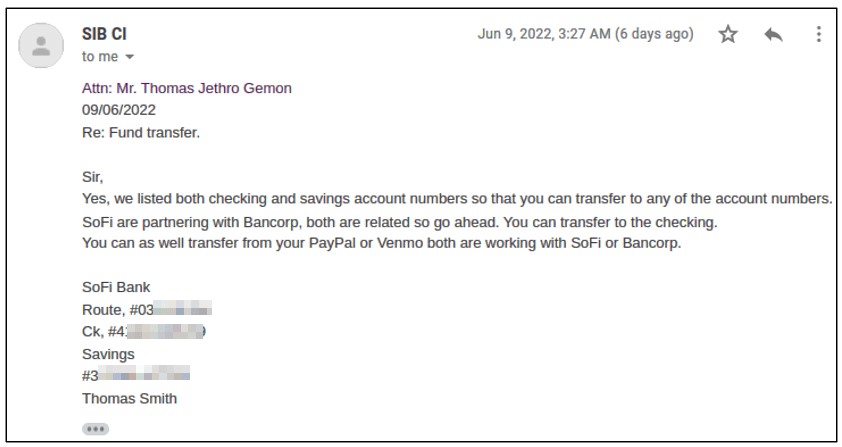

Появляется новое имя - Томас Смит. Учитывая, как они легко его афиширует, вероятно это фальшивое лицо. Но также может быть, что Томас Смит — настоящий человек или жертва! Существует такая схема, в которой присутствует посредник, который обычно не участвует в самой афере, но способствует перемещению средств. В некоторых случаях их обманывают, в некоторых — принуждают, а в других они могут получать часть денег за выполнение таких услуг, как обналичивание и отправка остатка в другое место.

Найти Томаса Смита где-то в мире будет невозможно без какой-либо другой информации, поэтому исследователь притворяется беспомощной жертвой в надежде получить что-то, что сможет использовать и говорит мошеннику, что банк не позволяет перевести деньги, несмотря на все усилия, но сообщает, что у него есть доступ к PayPal и Venmo, если только он согласится предоставить адрес электронной почты или номер телефона, чтобы он мог найти его аккаунт. Получает очередное письмо с новыми данными!

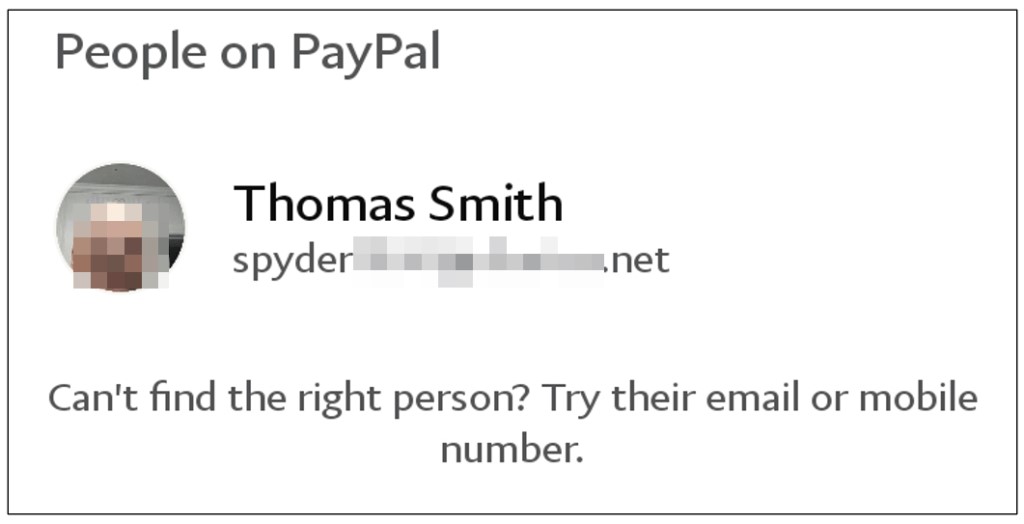

После этого он приступает к поиску мистера Смита. Сначала проверяет профиль PayPal с помощью функции поиска по электронной почте в мобильном приложении.

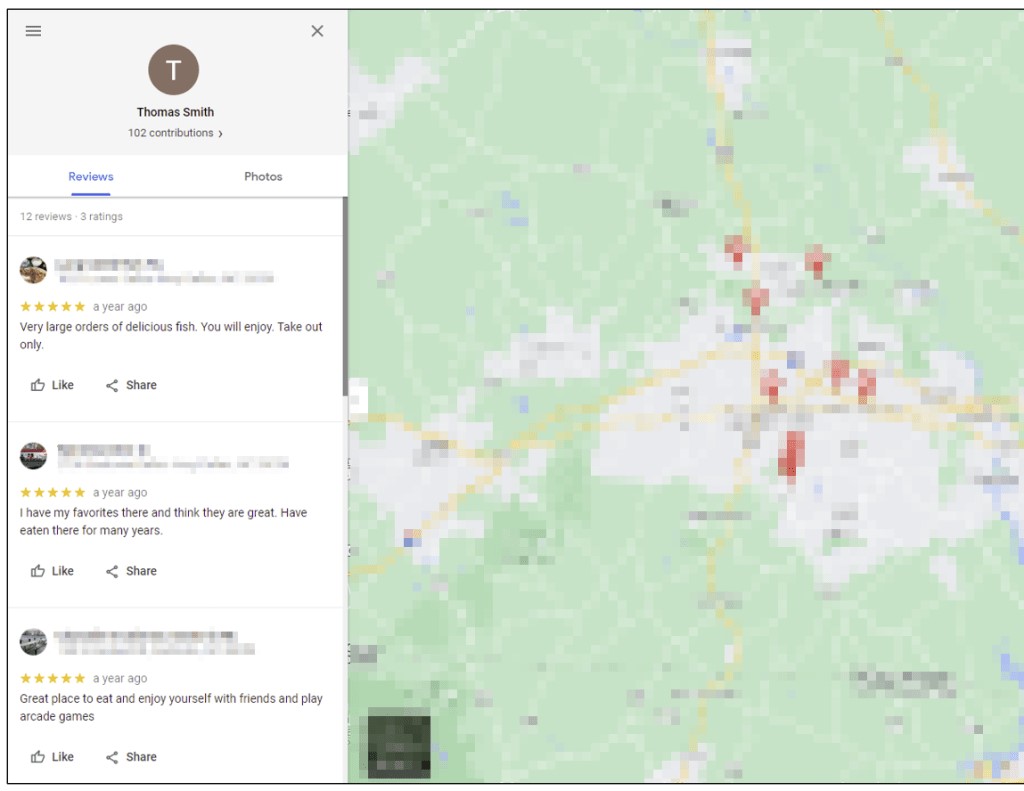

Лицо! Это начало, и ещё есть электронная почта. В данном случае было обнаружено, что электронная почта связана с аккаунтом Google Томаса и что Томас оставил несколько отзывов о компаниях в довольно ограниченном географическом регионе.

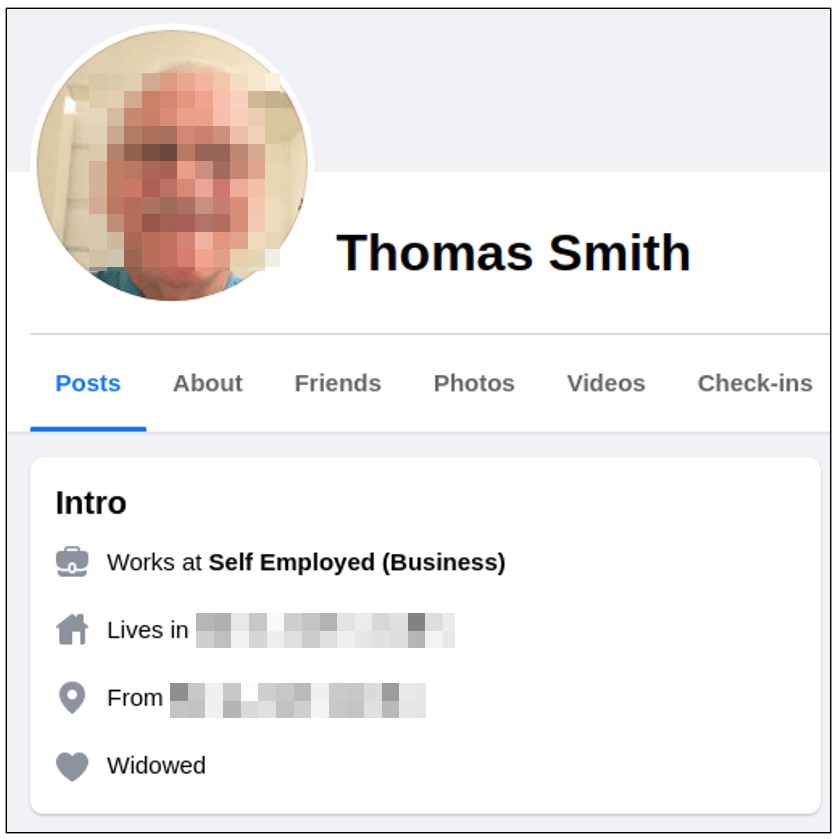

Используя очень распространённое имя Томаса и названия некоторых городов, расположенных недалеко от того места, где он оставил отзывы о ресторанах, специалист начинает использовать функцию расширенного поиска в Facebook*. Комбинируя его имя с названиями разных городов, он быстро находит аккаунт с лицом, которое удивительно похоже на то, что было на PayPal, на который его направил мошенник.

Успеx! Но чем больше он изучал жизнь Томаса, тем больше понимал, что тот определённо не замешан в международной афере с банковскими переводами. Скорее всего, он сам является невинной жертвой, на которую либо охотятся, либо каким-то образом компрометируют.

Исследователь пытается найти его контактную информацию или место жительства, чтобы передать его местным властям, которые смогут помочь. Для этого он возвращается к его онлайн-жизни, чтобы собрать больше информации. Часть того, что специалист делает, это читает множество различных бизнес-обзоров, написанных Томасом, в поисках подсказок, и находит одну для церкви. Этот конкретный отзыв наводит на мысль, что Томас очень активен в этой церкви, и становится интересно, есть ли в их социальных сетях другие фотографии или информация о нем.

Читает дальше и находит другие посты, в которых он упоминается, где объясняется его прошлое и перечисляются члены его семьи, включая жену по имени. Этого более чем достаточно, чтобы зайти на несколько сайтов по поиску людей, таких как https://truepeoplesearch.com, и начать изучать адреса.

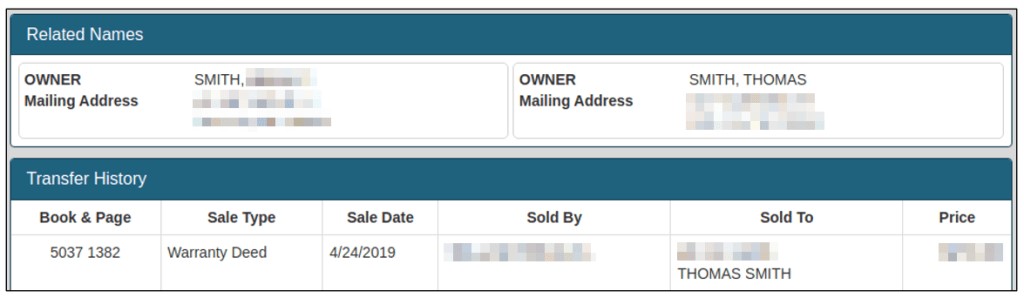

Исследователь находит адрес, который, по-видимому, актуален, но на всякий случай ищет в Google портал GIS округа, чтобы найти информацию о налоге на недвижимость по этому адресу.

Томас и его жена по-прежнему указаны в документах на недвижимость, и с помощью сайтов по поиску людей специалист смог собрать информацию о них, а также найти их в социальных сетях. Этого более чем достаточно, чтобы кто-то мог связаться с Томасом и помочь ему выбраться из ситуации, в которой он, возможно, оказался. К сожалению, мошенничество с пожилыми людьми довольно распространено и часто наносит серьёзный ущерб их жертвам, которые могут невольно потерять большие суммы денег за короткий промежуток времени, даже не осознавая, что что-то не так.

Все свои выводы исследователь собрал в отчет, и, несмотря на то, что так и не доказал, что за аферой стоял Брайтман, он предоставил властям более чем достаточно информации, чтобы продемонстрировать происходящее и заставить их, по крайней мере, помочь Томасу. Все это было передано агентству, которое занимается именно подобными преступлениями.

🔍 Хотите научиться проводить такие расследования?

На курсе «OSINT: технология боевой разведки» вы освоите:

✔ Поиск и анализ цифровых следов

✔ Работу с RU-сегментом интернета

✔ Методы защиты от мошенников

✔ Инструменты для расследований

Старт 12 мая | 4 месяца обучения | от 68 990 ₽

✔️ Узнать подробности и записаться

* Meta Platforms Inc. признана экстремистской организацией на территории РФ